マイクロソフトは、42の新しい機密情報の種類をリリース

新しいSITは資格情報に焦点を当てています

テナントで利用可能になりました, メッセージセンター通知MC402123 (7月19日, Microsoft 365 ロードマップ項目 88941) では、Azure、Amazon、GitHub、Slack、Google など、IT 環境で使用されるさまざまな種類の資格情報 (キー、パスワード、トークン) を保護するために設計された 42 の新しい機密情報の種類 (SIT) のプレビューについて説明します。新しいSITのほとんどは、 資格 情報 タイプ、そして1つと呼ばれるものがあります すべての資格情報の種類 これは、他のすべての新しい資格情報 SIT のバンドルです。

マイクロソフトは、利用可能な SIT のセットを着実に増やしています。2021 年 4 月には、国固有の SIT をリリースしましたが、今年初めには、バンドルされたエンティティ、または単一のアイテムとして処理できる一連の SIT の概念を導入しました (したがって、バンドルされた資格情報エンティティ)。新しいセットでは、マイクロソフトが作成した SIT の合計が 306 になります。

機密情報の種類は、データ損失防止 (DLP) ポリシーと自動ラベル付けポリシー (適切なライセンスを使用) で使用されます。各 SIT には、特定の種類のデータを検出するためのパターンと定義が含まれています。この場合、新しい SIT は、ユーザー名とパスワード、Azure AD アクセス トークン、ストレージ アカウント キー、SQL Server 接続文字列などに焦点を当てます。新しい SIT を使用すると、組織は電子メールや Teams メッセージで資格情報を循環させるユーザーを締め付けることができますが、これはデータ漏洩の一形態であり、実際には発生したくないものです。

資格情報の機密情報の種類のチェックアウト

私は作成する方法をカバーしています この記事の Azure AD パスワードのカスタムの機密情報の種類 本番環境でカスタムSITを使用していくつかの問題を経験したので、マイクロソフトが提供したものを発見することに熱心でした Azure AD ユーザーの資格情報 ティティ

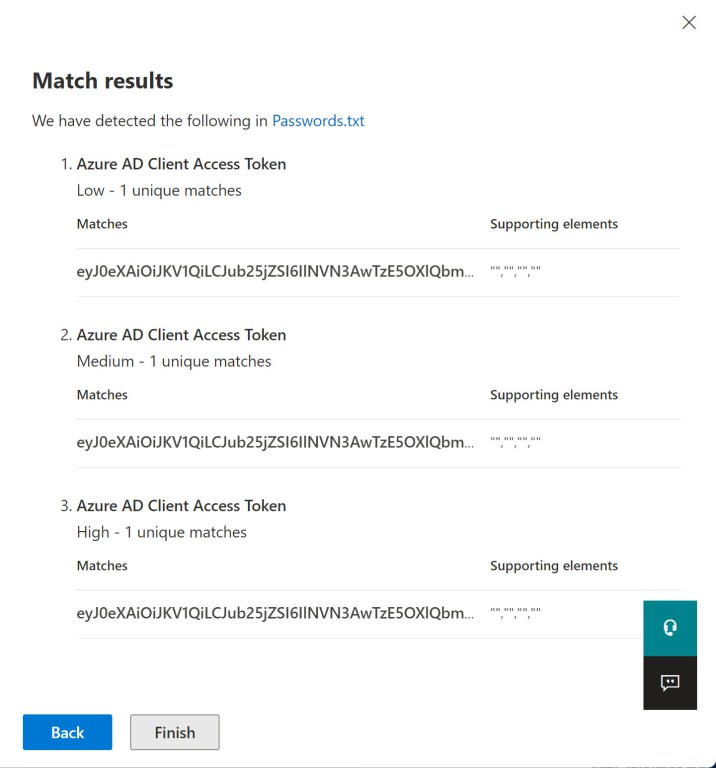

SIT がどのように機能するかを検出する方法の 1 つは、Purview コンプライアンス ポータルに組み込まれているテスト機能を使用することです。ポータルを開き、[データの分類]に移動して、関心のある SIT を選択します。SIT が一般公開されると、マイクロソフトでは通常、SIT に使用されるパターンの詳細を確認できます。現時点ではできませんが、テスト データを含むテキスト ファイルをアップロードして SIT をテストし、Purview が SIT を使用してデータの問題を検出できるかどうかを確認できます。

私は働くためのテストを得ることができませんでした Azure AD ユーザーの資格情報 座っても SITドキュメントのガイダンスの使用.正しいことをしていることを確認するために、Azure AD アクセス トークンを使用して試しましたが、これはおそらくトークンがパターンで比較的簡単に定義できる明確に定義された構造に従っているため、うまくいきました (図 1)。

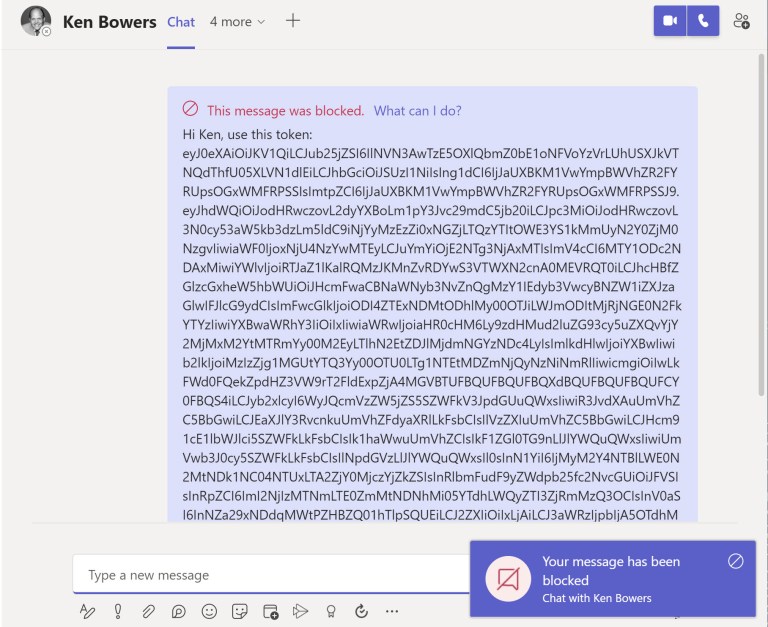

Azure AD アクセス トークンを切り取って電子メールや Teams チャットに貼り付けたいと思う人がいるかどうかはわかりませんが、必要に応じてこの情報を検出してブロックできることはうれしいことです (図 2)。

DLP ポリシーでの Azure AD ユーザー資格情報の SIT のテスト

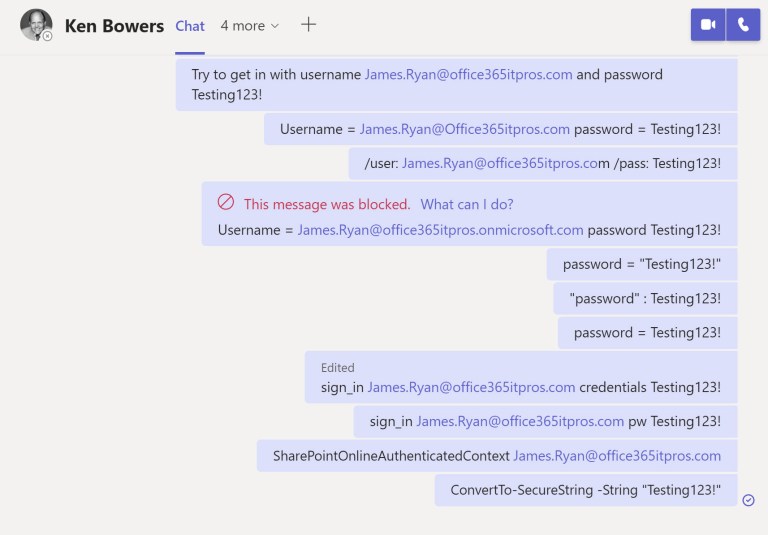

さらにテストするために、Teams チャットで Azure AD ユーザーの資格情報を監視するように DLP ポリシーを構成しました。ポリシーが有効になるまで 15 分ほど待った後、Teams チャットでユーザー名とパスワードの情報を共有しようと何度も試みました。図 3 に示すように、ほとんどの試行は失敗しました。

実際、SITが問題を検出したのは、ユーザー名でMicrosoft 365サービスドメインを使用したときだけです。私は、ユーザープリンシパル名(および電子メールアドレス)にサービスドメインを使用する多くのテナントを知らないので、この機能は控えめに言っても悲しいことに失望しています。さまざまな種類のユーザー資格情報を検出するパターンを作成するのは難しいことはわかっていますが、ソフトウェア開発の最先端ではありません。

すべて一般提供で修正

まあ、42の新しいSITはプレビュー段階なので、すべてが完璧に機能しないことが期待できます。SIT が期待どおりに動作しないという事実は、データを使用して現実的な条件で機密情報の種類をテストする必要性を強調しています。そうしないと、悲しいことに失望するかもしれません。

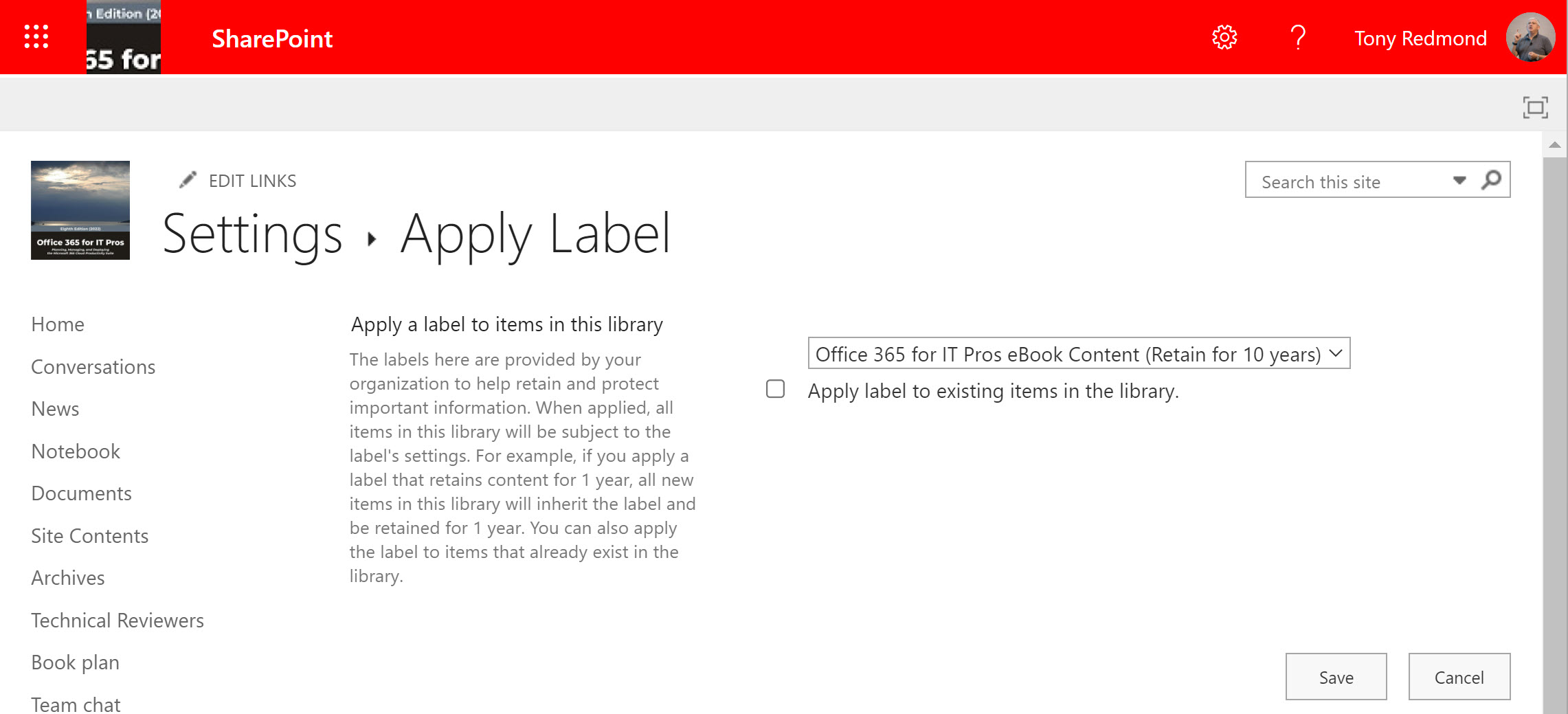

このような洞察は簡単には得られません。テクノロジーを知り、舞台裏の見方を理解する必要があります。知識と経験から利益を得るの Office 365 for IT プロフェッショナル Office 365とより広いMicrosoft 365エコシステムをカバーする最高の電子書籍を購読することでチーム。

ディスカッション

コメント一覧

まだ、コメントがありません